Potenziali messaggi di allerta durante l'installazione o l'aggiornamento di TWS

Trader Workstation di IBKR (TWS) è il sistema per fare trading a livello globale che offre ai clienti una vasta gamma di strumenti per trading online. TWS può essere installata su dispositivi con sistemi operativi quali Windows, Mac OS X, Linux, e richiede la presenza di un Java Runtime Environment (JRE). Di conseguenza quando installi TWS, sarà necessario scaricare anche i file Java per poter eseguire una Java Virtual Machine (JVM).

Alle volte, durante l’installazione oppure durante il processo di aggiornamento di TWS, i software come le applicazioni antivirus mostreranno un avviso di allerta e impediranno il completamento del processo. In questo caso le avvertenze e altri messaggi posso essere tranquillamente ignorati e potrai completare l’installazione della piattaforma di trading.

Tavola dei contenuti

Come scaricare il programma d'installazione di TWS e le patch di aggiornamento

Disponibili nelle sezioni per i download su ibkr.com, o in alternativa nei siti web di IBKR delle varie aree geografiche, i programmi d'installazione di TWS hanno una firma e atutentica digitali ottenute ricorrendo a procedure di sicurezza che rispondono ai criteri fissati dal settore. I programmi d'installazione inoltre non contengono codici maligni o processi difettosi. Gli stessi criteri fissati dal settore circa la sicurezza vengono impiegati nel caso delle patch di aggiornamento di TWS che vengono scaricate automaticamente e installate quando si avvia TWS (solo nel caso vi siano aggiornamenti disponibili). Tuttavia, se hai ricevuto un avviso, consigliamo la massima prudenza. Nel caso in cui tu voglia mantenere il file d'installazione di TWS nel tuo computer per usarlo in futuro, dovrai prendere le stesse precauzioni per la protezione dei dati in caso di virus o malware.

Perché ricevo un avviso quando installo TWS oppure quando viene eseguito l'aggiornamento automatico di TWS?

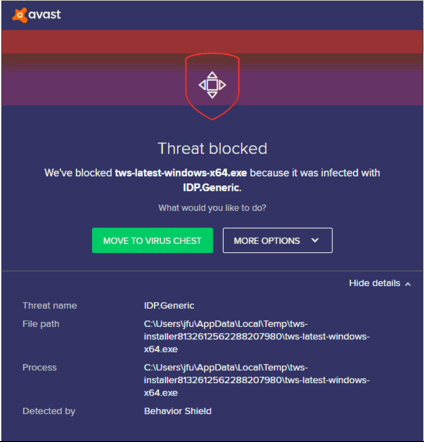

Potrai vedere un avviso (simile a quanto mostrato nella Figura 1, a titolo puramente illustrativo e non esaustivo) e il tuo sistema di sicurezza attenderà di ricevere le tue istruzioni su come processare un file sospetto. In genere hai l'opzione di mettere il file in "quarantena", cancellarlo, ignorarlo per una volta o infine di creare un'eccezione a posta per questo tipo specifico di file.

Ti ricordiamo che il tuo antivirus potrebbe in maniera del tutto autonoma mettere in quarantena oppure cancellare il file d'installazione di TWS oppure isolare/cancellare alcune sue componenti. Tutto questo senza chiedere la tua conferma e senza mostrare alcun avviso. Tuttavia un simile comportamento si verificherà soltanto se avrai impostato il tuo antivirus per reagire in questa specifica maniera.

Figura 1

Cosa devo fare quando ricevo il messaggio di avviso?

Nel caso in cui tu riceva un avviso durante l'installazione di TWS o di un aggiornamento, ti consigliamo di seguire i seguenti passaggi:

1. Cancella il programma d'installazione di TWS e scaricalo di nuovo dal sito principale BKR o da uno dei siti corrispondenti alle aree geografiche in cui è presente la società

a) Cancella il programma di installazione di TWS che si trova nel tuo computer e cancellalo anche dal Cestino (svuota il Cestino)

b) Dalla tabella in basso clicca nell'area download per TWS che corrisponde alla tua residenza

| Sede | Area di download di TWS |

| USA | https://www.ibkr.com |

| Asia / Oceania | https://www.interactivebrokers.com.hk |

| India | https://www.interactivebrokers.co.in |

| Europa | https://www.interactivebrokers.co.uk https://www.interactivebrokers.eu |

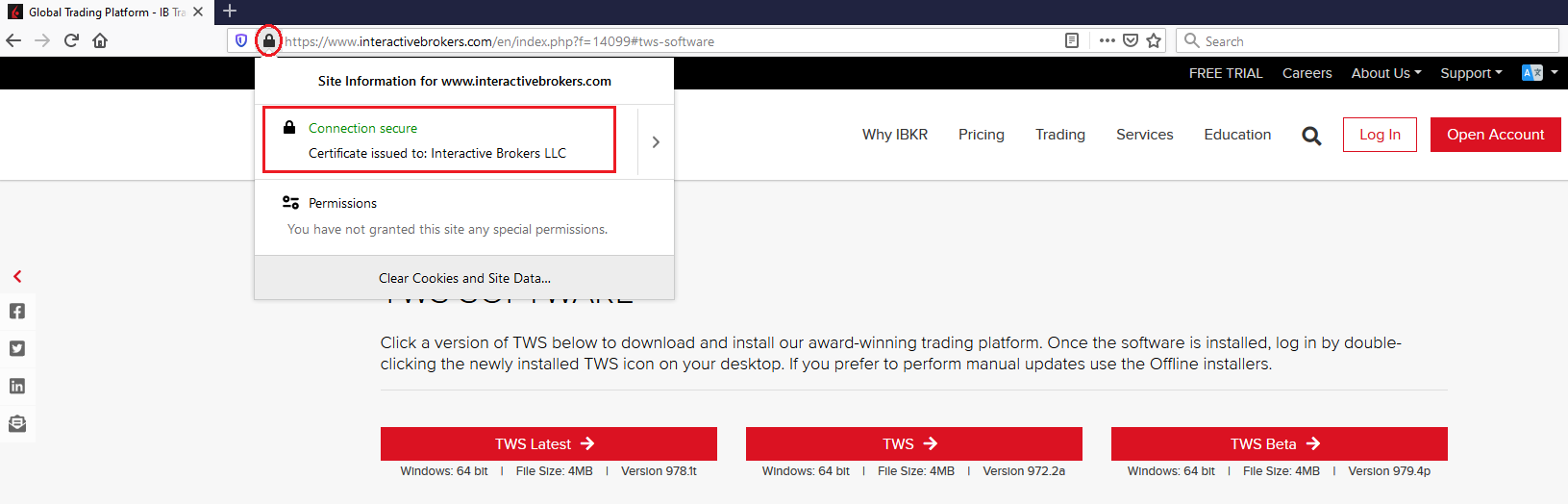

c) Verifica il certificato del sito web. La maggior parte degli Internet browser ti daranno subito un avviso nel caso in cui il certificato di un sito web non sia valido o in caso di compromissione o scadenza. Tuttavia se vuoi verificare manualmente la validità del certificato del sito, clicca sull’icona del lucchetto vicino all’indirizzo (URL) e assicurati che la Connessione venga dichiarata sicura e che non vi siano avvisi di sicurezza (vedi la Figura 2 in basso).

Figura 2

d) Clicca sul pulsante con l’etichetta della versione di TWS che desideri usare e scarica nuovamente l’installatore di TWS

2. Controlla la firma digitale del file d’installazione di TWS che hai scaricato

Di solito riceverai subito un avviso di sicurezza nel caso in cui la firma digitale di un file è stata compromessa. Tuttavia, se desideri eseguire una verifica manuale potrai procedere come illustrato qui di seguito, in base al tuo sistema operativo.

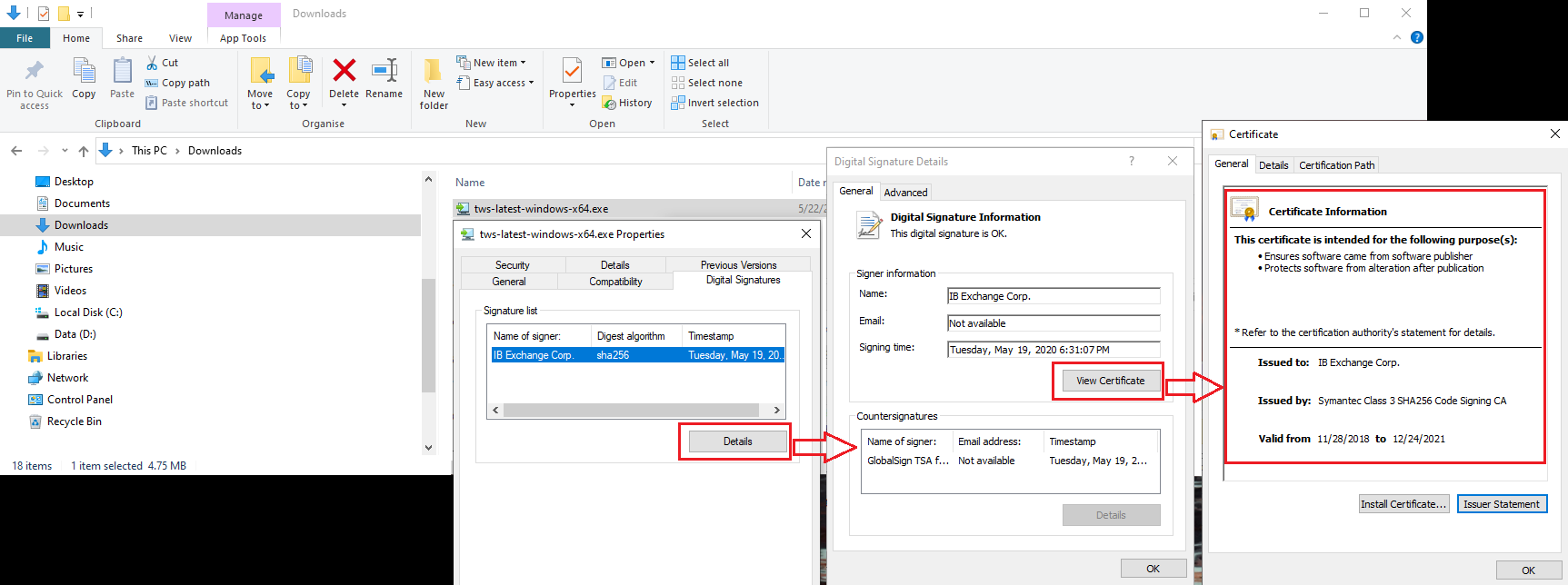

Per Windows

a) Da Esplora File di Windows, accedi alla tua cartella dei Download oppure vai nella cartella dove hai deciso di salvare l'installatore di TWS.

b) Fai clic destro sul file dell'installatore di TWS, seleziona la voce Proprietà e quindi clicca sulla scheda "Firme digitali"

c) Clicca su "Dettagli" e su "Visualizza certificato" per controllare lo status del certificato e il firmatario. Il firmatario legittimo è "IB Exchange Corp." (Vedi Figura 3 qui in basso)

Figura 3

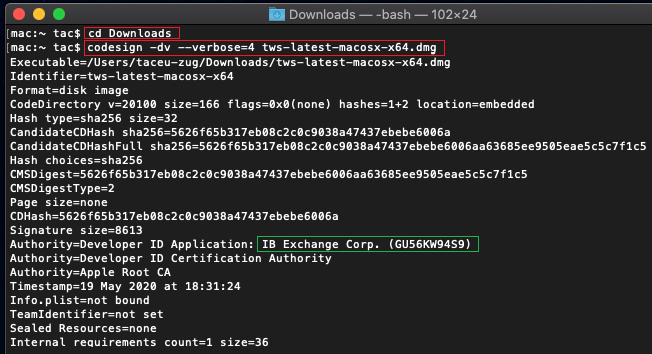

Per Mac OS X

a) Clicca sulla lente d’ingrandimento (Ricerca Spotlight) nell’angolo in alto a destra e digita Terminale. Dai risultati di ricerca, avvia l’applicazione Terminale

b) Digita cd Downloads e premi Invio

c) Digita codesign -dv --verbose=4 tws-latest-macosx-x64.dmg e premi Invio. Ti ricordiamo che il nome del file (tws-latest-macosx-x64.dmg) potrebbe variare in base alla versione di TWS che hai deciso di scaricare. Se necessario, potrai sostituire il nome del file con quello giusto nell’istruzione di comando

d) Controlla il risultato del comando e assicurati che la "Developer ID dell'Applicazione" sia "IB Exchange Corp." (vedi Figura 4 in basso)

Figura 4.

3. Esegui il file d’installazione di TWS che hai scaricato

Una volta che hai scaricato l’installatore di TWS e dopo aver verificato che il file sia originale (seguendo le indicazioni ai punti 1 e 2 qui sopra), potrai procedere con l'installazione. Nel caso in cui appaia un avvertimento dal tuo antivirus, potrai ragionevolmente considerarlo come un falso positivo ed ignorarlo. In caso di assistenza con questo passaggio, ti invitiamo a seguire le indicazioni fornite nel paragrafo successivo.

Come posso fare per segnalare che il messaggio di allerta è un “falso positivo”?

Tutti i moderni sistemi di sicurezza consentono la creazione di eccezioni, questo nell’ottica di risolvere i casi di “falsi positivi”. Un’eccezione è una regola che costringe la funzione ricerca dell’antivirus a non scansionare un dato file o processo informatico. Il file o il processo informatico saranno quindi considerati sicuri e non verranno inviati messaggi di allarme relativi ad essi.

La procedura per creare un’eccezione potrebbe variare, in base al software di sicurezza che stai utilizzando. Potrai essere in grado di creare un’eccezione temporanea o permanente in maniera diretta dalla finestra pop-up dell’avviso oppure ti sarà possibile creare l’eccezione manualmente da una sezione specifica nel pannello principale di configurazione.

In caso di dubbi sulla procedura da seguire, ti consigliamo di consultare la documentazione del tuo antivirus.

Una volta creata l’eccezione per il file di installazione di TWS oppure per il processo di aggiornamento di TWS, per questi file (o processi informatici) non varranno più il blocco e potrai completare con successo le procedure necessarie.

Quali altre opzioni ci sono in caso di dubbi oppure se il mio sistema non funziona normalmente?

Se hai motivo di credere che il tuo computer sia stato compromesso o infettato, ti consigliamo di eseguire una scansione completa del tuo sistema. In genere potrai fare clic destro sull’icona dell’antivirus presente in basso sulla barra degli strumenti (Windows) oppure nella barra in alto (MacOS) e troverai l’opzione per avviare una scansione completa del sistema. In alternativa, potrai avviare questa operazione dalla finestra principale dell’antivirus. In caso di dubbi sulla procedura da seguire, ti consigliamo di consultare la documentazione del tuo antivirus.

Informazioni tecniche

In che modo il mio sistema di sicurezza scansiona i file che scarico da Internet?

I moderni antivirus e sistemi di ricerca anti-malware basano il riconoscimento delle minacce sui seguenti metodi:

Scansione basata sulla firma: lo scanner dell’antivirus cerca un pattern specifico di byte che in precedenza è stato catalogato come nocivo o quantomeno sospetto. L’antivirus potrà inoltre controllare i file firma (detti “hash”) e confrontarli con il database delle minacce conosciute (ossia le definizioni dei virus).

Analisi del comportamento: la ricerca dell’antivirus rileva azioni specifiche che non presentano una minaccia se considerate individualmente ma che, se correlate tra loro, potrebbero somigliare alla consueta attività di un software nocivo (ossia la capacità di un codice di replicarsi oppure di nascondersi, di scaricare altri file da Internet, di contattare host esterni da Internet e modificare il registro del sistema operativo). Questo tipo di scansione è pensato per rilevare minacce al computer che non sono state avvistate in precedenza.

Rilevamento euristico: lo scanner de-compila il codice oppure lo esegue in un ambiente virtuale ristretto. Quindi si procede con la classificazione e si misurano le azioni eseguite dal codice rispetto ad una serie di norme predefinite che si basano sul comportamento.

La protezione su Cloud e il machine learning: si tratta di tecniche relativamente nuove. Il file da analizzare deve essere inviato sul Cloud dell’antivirus oppure del sistema di sicurezza della società fornitrice dell’antivirus. Quindi degli algoritmi molto sofisticati eseguono un'analisi approfondita circa l'autenticità ed il comportamento del codice.

Questi metodi di scansione sono infallibili?

Le minacce moderne sono molto sofisticate e, in maniera simile ai virus biologici, possono mutare il proprio codice e le firme digitali. Inoltre ogni giorno vengono creati nuovi malware e trucchi che si diffondono rapidamente su Internet. I metodi di riconoscimento delle minacce descritti qui sopra non sono pertanto infallibili ma possono garantire una percentuale elevata di riconoscimento dei malware quando vengono impiegati in maniera congiunta.

Nonostante le tecniche basate sulla firma siano molto efficaci nel riconoscere le minacce note e inclini ai falsi positivi, tali soluzioni non sono bastano nel riconoscere malware sconosciuti oppure le mutazioni di malware esistenti. In questo campo i metodi comportamentali ed euristici hanno dei risultati migliori sebbene siano più suscettibili ai falsi positivi in quanto la rilevazione di questi ultimi non si basa sulla semplice identificazione attraverso al codice ma piuttosto su di un certo livello di interpretazione e pertanto d’insicurezza.

Il termine "falso positivo" viene utilizzato quando un sistema di sicurezza classifica come "malware" quello che invece risulta essere un file innocuo oppure un processo informatico che non causa alcun problema.

Riferimenti: